🧠 A Arquitetura Central: 4 Peças-Chave

O sucesso do Wazuh está na forma como seus quatro componentes se comunicam para transformar dados brutos em inteligência de segurança acionável. Pode ser instalado em Endpoints (Windows, Linux, macOS, etc.)

✨ O Que o Wazuh Faz? Os 5 Pilares da Segurança

O Wazuh se destaca por fornecer um conjunto de funcionalidades críticas que, juntas, formam uma estratégia de detecção e resposta completa:

- Monitoramento de Integridade de Arquivos (FIM): 🔍 Monitora em tempo real arquivos e registros críticos do sistema. Receba um alerta instantâneo se um binário do sistema ou um arquivo de configuração sensível for alterado.

- Detecção de Vulnerabilidades: 📈 Faz um inventário do software instalado nos endpoints e cruza essas informações com bases de dados de CVEs (vulnerabilidades). Essencial para gerenciamento de patches e redução da superfície de ataque.

- Avaliação de Configuração de Segurança (SCA): ✅ Garante que seus sistemas estejam configurados de forma segura, auditando-os contra benchmarks reconhecidos (como CIS e NIST).

- Detecção de Intrusão (IDS): 🚨 Analisa eventos de log e detecta padrões de ataque conhecidos, atividades incomuns, erros de login repetidos (brute force) e outras TTPs (Táticas, Técnicas e Procedimentos).

- Resposta Ativa (Active Response): 🤖 Permite automatizar a resposta a ameaças. Detectou um ataque brute force? O Wazuh pode, automaticamente, rodar um script no endpoint para bloquear o IP de origem no firewall.

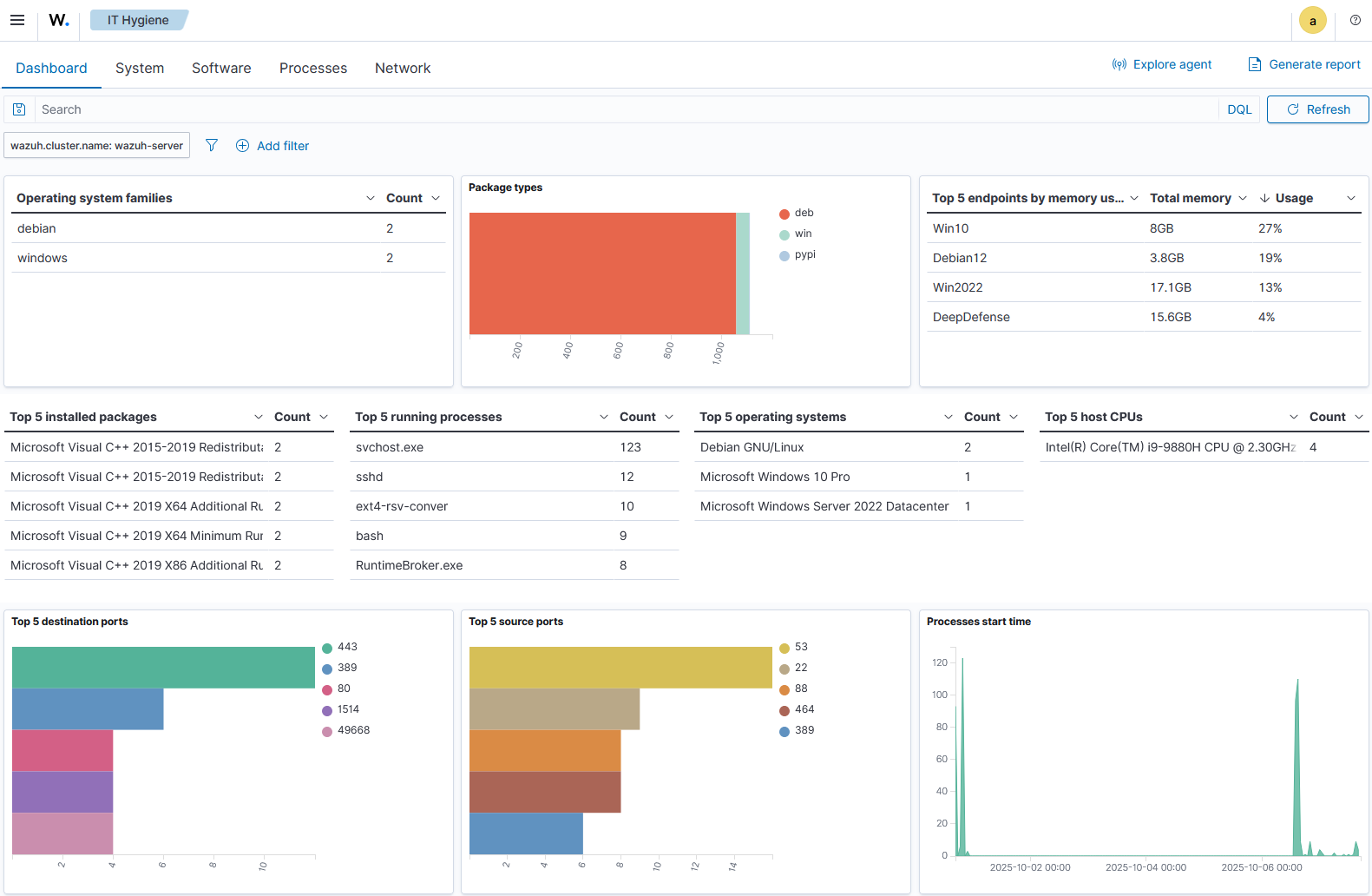

🚀 Destaque 4.13.1: O Painel de "IT Hygiene"

A versão 4.13.x trouxe um recurso que muda o jogo para a visibilidade de ativos: o novo Painel de IT Hygiene (Higiene de TI).

Visão Unificada: Você agora tem uma visão consolidada do inventário dos seus ativos, incluindo detalhes de hardware, software instalado (com a correção do rótulo para "Unique packages" na 4.13.1) e processos em execução.

Decisão Rápida: Use as novas Consultas Globais (Global Queries) para buscar informações de inventário em milhares de endpoints simultaneamente, sem a necessidade de acessar cada servidor individualmente. Isso transforma a gestão de ativos em um recurso de segurança ativo.

❓ Começando na Prática

Você não precisa de um grande cluster para começar a ver o valor do Wazuh. O primeiro passo é ter o ambiente rodando.

No próximo artigo, vamos deixar a teoria de lado e realizar um deploy rápido do Wazuh em um único servidor, preparando o terreno para sua primeira coleta de dados!

Pronto para sujar as mãos?

Categorias

Postagens recentes

Simulando ataque Phishing com o ...

30/07/2025

Exploração de WebDAV - Guia Red Team

16/08/2025