🛡️ MCP para Pentesters — Do Zero ao Primeiro Server

Status: ✅ Concluído

Ambiente: 💻 Kali Linux 2025.x · Python 3.13 · MCP SDK 1.26.0

Tags: 🏷️ #mcp #pentest #redteam #python #llm #automação

❓ O que é MCP?

Model Context Protocol (MCP) é um protocolo aberto criado pela Anthropic que permite que LLMs se conectem a ferramentas e sistemas externos de forma padronizada.

- Analogia: Pense no MCP como uma tomada universal. Cada ferramenta que "fala MCP" funciona com qualquer IA que "fala MCP".

- Sem MCP: ❌ LLM isolado, sem acesso a ferramentas reais.

- Com MCP: 🔌 LLM com acesso a Nmap, Burp, SIEM, bancos de dados CVE, etc.

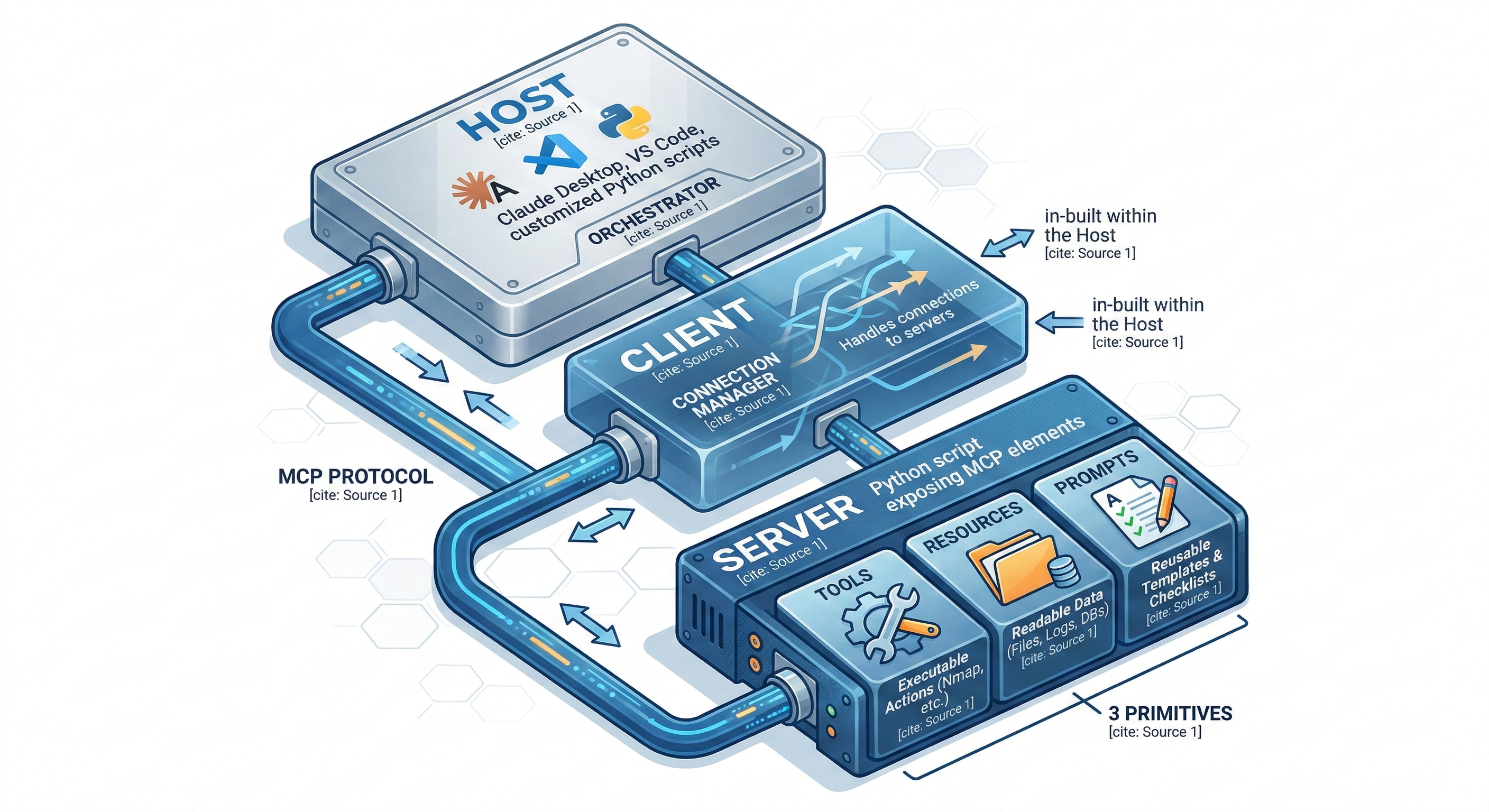

🏗️ Arquitetura

Aqui está a representação visual da arquitetura MCP em três peças principais conectadas:

🧩 Componentes da Arquitetura

- 🧠 Host: Orquestra tudo (Ex: Claude Desktop, VS Code, seu script).

- 🔗 Client: Mantém a conexão com os servers (Embutido no Host).

- 🛠️ Server: Expõe tools, resources e prompts (Seu script Python com as tools).

⚙️ As 3 primitivas

- 🧰 Tools: Ações que a IA executa (Analogia: Funções/scripts).

- 📁 Resources: Dados que a IA pode ler (Analogia: Arquivos, logs, DBs).

- 📝 Prompts: Templates reutilizáveis (Analogia: Checklists, workflows).

🛠️ Instalação no Kali Linux

⚠️ Atenção: Não use

pip installdireto no Kali 2025.x — isso gera conflito com pacotes do sistema (ex:clickinstalado via apt). Use venv.

👣 Passo a Passo

1. Criar ambiente virtual:

2. Instalar MCP SDK com CLI:

3. Verificar instalação:

4. Alias de conveniência (opcional):

5. Instalar Node.js (necessário para o Inspector):

💻 MCP Server de Pentest

📄 Arquivo: pentest_server.py

💡 Dica: O LLM lê o nome da função, o docstring e os tipos dos parâmetros para decidir quando e como usar a tool. Docstrings descritivos são funcionais, não apenas documentação.

🔍 Rodando o Inspector

1. Ativar o venv:

2. Subir o inspector:

3. Acessar no browser:

- 🌐 Endereço:

http://localhost:5173

🚨 Segurança do MCP Server

🛡️ Como pentester, note: o próprio MCP Server tem sua superfície de ataque.

🎯 Vetores de Ataque e Mitigações

- Command Injection: Flags maliciosas passadas pelo LLM. Mitigação: Allowlist de flags.

- SSRF: Scan em IPs internos. Mitigação: Validação rigorosa de escopo.

- Path Traversal: Lendo arquivos arbitrários do sistema. Mitigação: Sanitização de paths.

- Prompt Injection: Instruções maliciosas embutidas nos outputs. Mitigação: Sanitizar o output.

🛡️ Validações Básicas (Exemplo de Código)

🗺️ Roadmap da Série

- ✅ Parte 01: Conceitos, instalação e primeiro server

- ⬜ Parte 02: Resources, contexto e integração com CVE/NVD API

- ⬜ Parte 03: Conectando ao Claude: workflow real de recon

- ⬜ Parte 04: Blue Team: integração com SIEM e análise de logs

- ⬜ Parte 05: AppSec: SAST automatizado e análise de código

Categorias

Postagens recentes

Simulando ataque Phishing com o ...

30/07/2025

Exploração de WebDAV - Guia Red Team

16/08/2025